Определить сигнализацию или иммобилайзер по брелку 3-х кнопочные брелки

Навигация по страницам

- 3-х кнопочные брелки

- Страница 2

- Страница 3

- Страница 4

- Все страницы

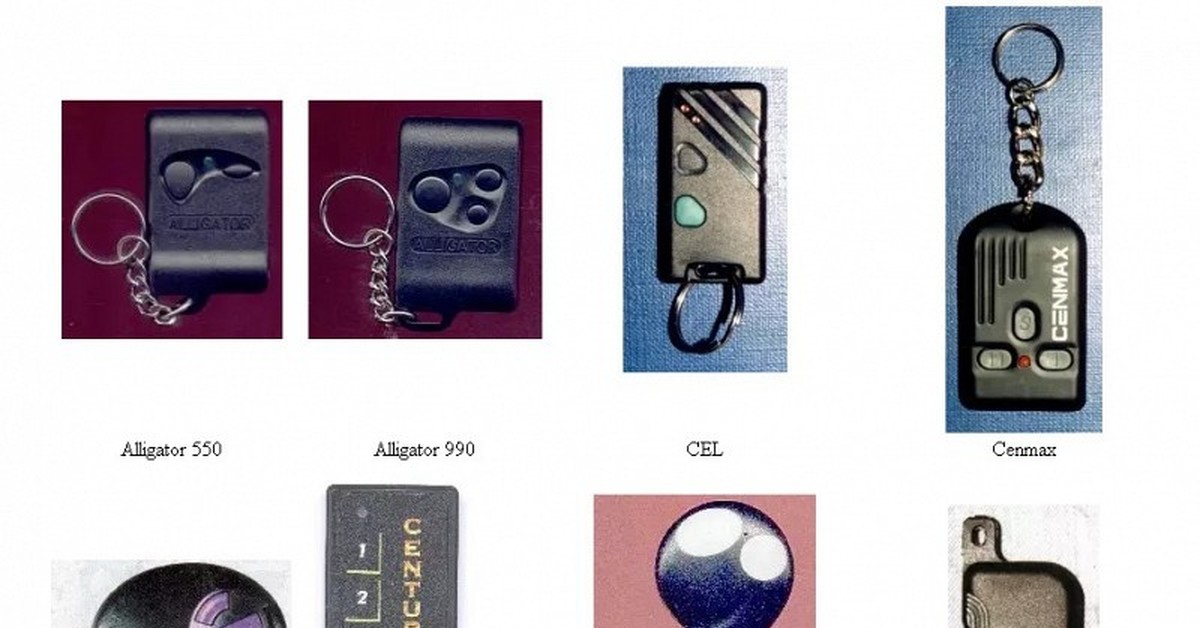

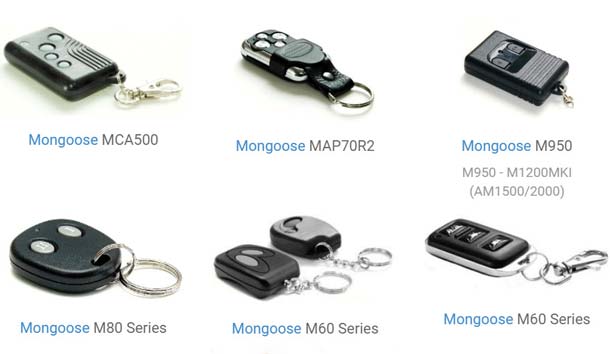

Брелок APS 2650, 2350, 2550, 7100, 7200 APS 2650, 2350, 2550, 7100, 7200 | Брелок APS 5000, 7000 APS 5000, 7000 | Брелок Agilon TA16 Agilon TA16 |

Брелок Agilon TA17 Agilon TA17 | Брелок Alligator L330, L430, L530, L730, S200, S250, S275, S300, S325, S350, D910, D930, D810, D830 Alligator L330, L430, L530, L730, S200, S250, S275, S300, S325, S350, D910, D930, D810, D830 | Брелок Alligator LX990 Alligator LX990 |

Брелок Alligator M600, M700, M800 Alligator M600, M700, M800 | Брелок Alligator NS305 Alligator NS305 | Брелок Alligator Nexus NS105, NS205, NS305 Alligator Nexus NS105, NS205, NS305 |

Брелок Alligator TD210, TD212, TD215 Alligator TD210, TD212, TD215 | Брелок Anaconda GS300 Anaconda GS300 | Брелок Artillect Favorit Artillect Favorit |

Брелок Artillect Ultra Artillect Ultra | Брелок Astrolock VKE-103, VSS-113 Astrolock VKE-103, VSS-113 | Брелок Astrostart 803-04 Astrostart 803-04 |

Брелок Astrostart RS613, RS623 Astrostart RS613, RS623 | Брелок Atomic Stret CAS-3901 Atomic Stret CAS-3901 | Брелок Audiovox PRO 9171, 9544, 9549, 9600, 9671 Audiovox PRO 9171, 9544, 9549, 9600, 9671 |

Брелок Audiovox Pursuit PRO-9544FT, 9549FT, 9600FT Audiovox Pursuit PRO-9544FT, 9549FT, 9600FT | Брелок Audiovox Pursuit PRO-9632, 9246 Audiovox Pursuit PRO-9632, 9246 | Брелок Audiovox Pursuit PRO-9642 Audiovox Pursuit PRO-9642 |

Брелок Audiovox Pursuit PRO Audiovox Pursuit PRO | Брелок Audiovox PS130I, PS230I, PS330I Audiovox PS130I, PS230I, PS330I | Брелок Autocommand 20021, 20023, 20721, 20723, 20921, 20923 Autocommand 20021, 20023, 20721, 20723, 20921, 20923 |

Брелок Autocommand Pro 55 series Autocommand Pro 55 series | Брелок Autopage CPX-RS2 Autopage CPX-RS2 | Брелок Autopage CPX2350, CPX2650 Autopage CPX2350, CPX2650 |

Брелок Avital Avital | Брелок Barracuda 2004 Barracuda 2004 | Брелок Berkut S240 Berkut S240 |

Брелок Brant ZX500 Brant ZX500 | Брелок Carbine Carbine | Брелок Carbine Carbine |

Брелок Carbine AL675, AL475, AL375, AL575, AL775, CD574, CD575, CD675 Carbine AL675, AL475, AL375, AL575, AL775, CD574, CD575, CD675 | Брелок Cenmax Ultra X200, Z200 Cenmax Ultra X200, Z200 | Брелок Cenmax vigilant MT7 Cenmax vigilant MT7 |

Брелок Cenmax 315, CM320, HP320, HP840 Cenmax 315, CM320, HP320, HP840 | Брелок Cenmax HIT710 Cenmax HIT710 | Брелок Cenmax ST10, ST5, ST8 Cenmax ST10, ST5, ST8 |

Брелок Cenmax V200 Cenmax V200 | Брелок Challenger 2000 Challenger 2000 | Брелок Challenger 3000 Challenger 3000 |

Брелок Cheetah Cheetah | Брелок Clifford Advantage, Clifford Nova III Clifford Advantage, Clifford Nova III | Брелок Clifford Cyber 2 Clifford Cyber 2 |

Как можно самостоятельно определить автомобильную сигнализацию по брелоку? » Авто центр ру

Необходимость замены пульта управления противоугонной системой на сегодняшний день является достаточно распространенной практикой.

Поскольку моделей автосигнализаций сегодня довольно много, иногда определить точно сигнализацию по брелоку бывает затруднительно. Если вы столкнулись с такой необходимостью, в этой статье мы дадим основные рекомендации касательно выполнения этой задачи.

Определение модели

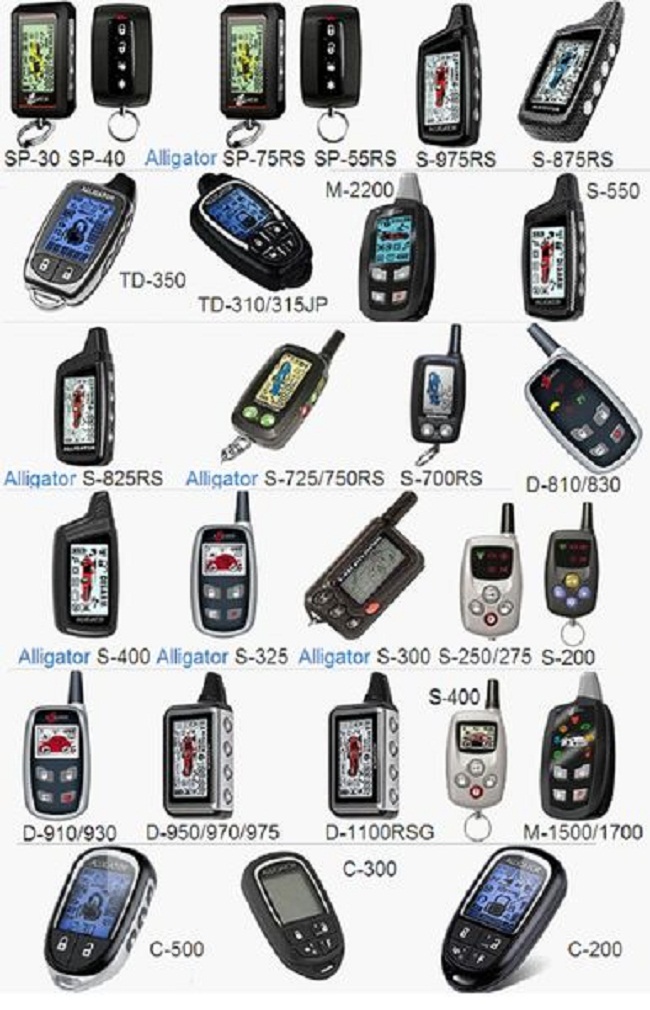

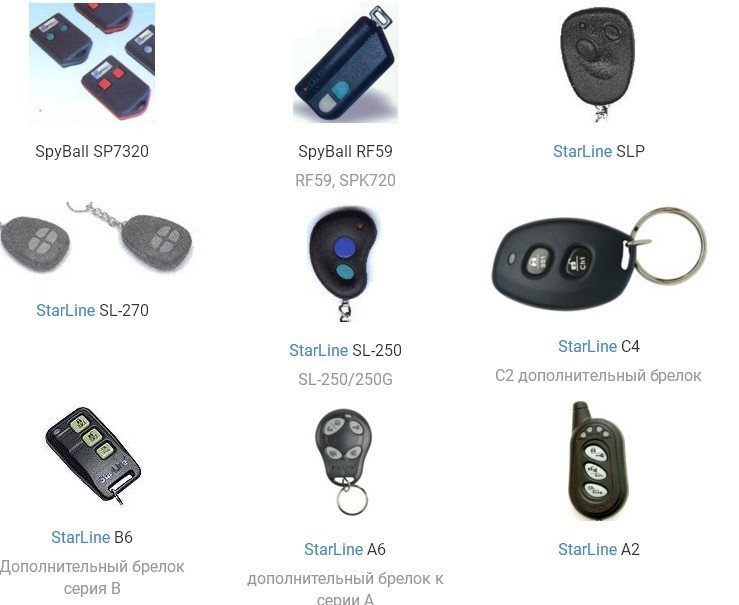

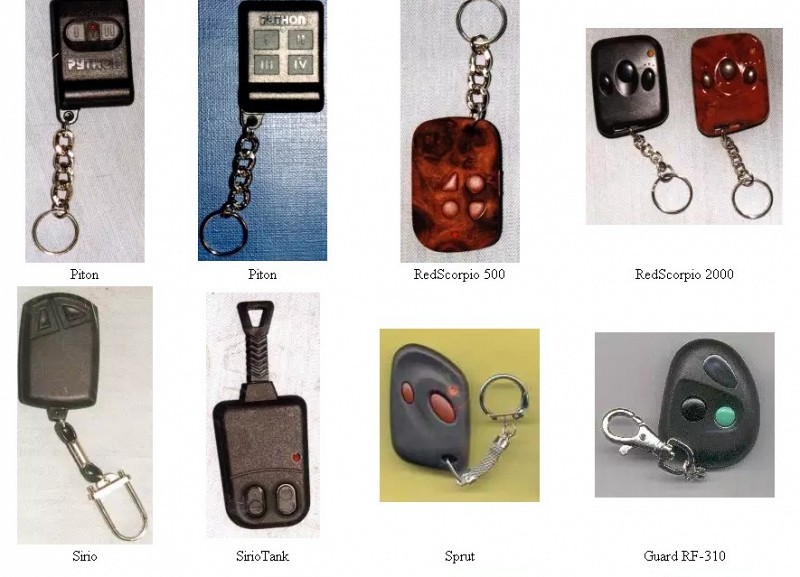

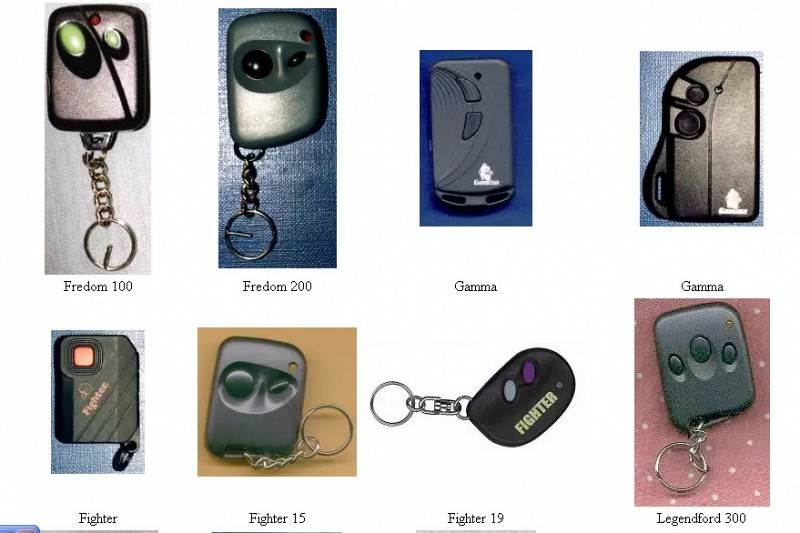

ПДУ от сигналки с ЖК-дисплеем

Определить сигнализацию по брелоку — не такая уж простая задача. Необходимость узнать, какая противоугонная система стоит на транспортном средстве обычно возникает в том случае, если автовладелец забыл, какая модель установлена, а эта информация нужна именно сейчас. Определение модели сигнализации нужно также в том случае, если автовладелец приобрел подержанное транспортное средство, при этом никакой информации о сигналке у него нет. Если вы не знаете, как узнать, какая сигнализация может стоять в машине, можно попробовать сделать это по пульту.

В данном случае есть несколько вариантов:

- Воспользоваться специализированными онлайн-сервисами, в которых вносится основная информация о брелоке или его фото, в соответствии с чем подбираются модели противоугонных систем.

- Воспользоваться услугами специалистов в этой области.

Часто соотечественникам приходиться узнавать эту информацию у специалистов, поскольку сегодня используется достаточно много старых моделей сигналок. При этом такие противоугонные системы не только не продаются, но и данные о них могут быть удалены из электронных баз. То есть, в этом случае потребуется помощь опытного специалиста (автор видео — scherkhanalarm).

Разумеется, при необходимости можно попытаться своими силами разузнать, какая сигналка установлена на вашем авто. В первую очередь для этого следует осмотреть корпусы пультов, которые имеются у вас — возможно, на них есть названия сигнализаций. Но такое случается не так часто — как правило, название бренда либо полностью отсутствует, либо эти данные отображаются на дисплее с другими данными об автомобиле. В том случае, если нет никаких зацепок касательно названия производителя или логотипа компании, можно попытаться определить модель по косвенным признакам.

Такая информация поможет, если вы решите воспользоваться онлайновыми сервисами — обычно база таких ресурсов хранит данные о технических особенностях большинства сигналок, использующихся сегодня. Тем более, что в базе могут содержаться соответствующие фото брелоков. Узнаваемый вам брелок после покупки нужно будет перепрограммировать под свою противоугонную установку. На некоторыx сигнализацияx без брелока прописать новый брелок невозможно.

Заключение

Получив доступ к базе, которую можно найти в Сети, вам нужно будет просто сверять дизайн пульта с фото до того момента, пока не будет найден ваш брелок. В целом поиск устройства — это не особо сложная задача, с которой сможет справиться любой пользователь интернета. Если в этом плане возникли трудности, то всегда можно обратиться к специалисту. Даже в том случае, если в вашем городе нет квалифицированных электриков или специалистов по установке противоугонных систем, можно найти в сети соответствующие ресурсы, которые этим занимаются. Как правило, на таких ресурсах также работает человек, отвечающий на вопросы пользователей, поэтому при необходимости вопрос можно задать и в режиме онлайн.

Как правило, на таких ресурсах также работает человек, отвечающий на вопросы пользователей, поэтому при необходимости вопрос можно задать и в режиме онлайн.

Видео «Какие функции выполняет пульт на сигналке?»

Основная информация касательно функционала брелоков представлена на видео ниже (автор ролика — канал ChipiDip).

Аутентификация

— Где происходит процесс идентификации, когда я использую брелок для открытия двери

спросил

Изменено 8 лет, 10 месяцев назад

Просмотрено 5к раз

Я понимаю, что ввод моего имени пользователя на компьютере является «идентификацией», а ввод пароля — «аутентификацией», но когда я использую смарт-карту или брелок, я не вижу никакой идентификации?

- аутентификация

- идентификация

Смарт-карта, брелок выполняет как идентификацию, так и аутентификацию. Я предполагаю, что он имел в виду «брелок для ключей», как в тех брелоках EM4102, которые вы сканируете, чтобы открыть физическую дверь в корпорации.

Я предполагаю, что он имел в виду «брелок для ключей», как в тех брелоках EM4102, которые вы сканируете, чтобы открыть физическую дверь в корпорации.

Эти брелки содержат уникальный номер, который действует как ваше имя пользователя и пароль. Сравните это с логином «только пароль», где введенный пароль ОБА сообщает, кто вы, и аутентифицирует вас, таким образом, существует несколько действительных паролей.

Сам по себе брелок не содержит никакой привязанной к вам идентификации, скорее брелок является указателем на поле в базе данных на сервере аутентификации. Как удостоверение личности сотрудника.

Лучшее сравнение — панель сигнализации. Панель сигнализации может иметь несколько PIN-кодов для размещения нескольких пользователей. В этом случае введенный код будет использоваться как для идентификации, так и для авторизации, поэтому, например, у меня может быть код «1234», который соответствует пользователю «Anyone Anysson», и код «7622», который соответствует пользователю «Другой Anothersson».

Смарт-карты также содержат алгоритм аутентификации карты. Также существуют «брелоки», которые работают как смарт-карты (MIFARE), которые могут быть аутентифицированы считывателем. Аутентификация во многих случаях одинакова для всех карт/брелоков, например, аутентификация только утверждает, что карта/брелок действительно выпущена и не является дубликатом Другого брелока/смарт-карты.

Если вы используете такую «смарт-карту» или «умный брелок», ее можно сравнить с системой, которая использует имя пользователя для вашей идентификации и секретный «групповой» пароль, одинаковый для ВСЕХ пользователей, для вашей аутентификации.

Это действительно зависит от системы. Простые брелки не идентифицируют вас — ваша личность — это просто «кто-то, кто имеет право открыть дверь». В более сложных системах ваша личность будет запрограммирована на карту или брелок, так что и личность, и аутентификация будут установлены в процессе разблокировки.

Использование простого ключа для открытия двери вашего номера — это тот случай, когда авторизация происходит до и вместо идентификации и аутентификации, хотя должно быть наоборот. Я бы сказал, что в данном случае термин «идентификация» не применяется.

Однако смарт-карта может предоставить аналог вашего имени и пароля в систему, как «аутентификацию», так и «идентификацию», просто вы этого не заметите. В этом и заключается удобство пользователя. Вы можете прочитать, как работает решение на основе смарт-карт, здесь http://www.wwpass.com/sites/default/files/WWPass_WhitePaper-HowItWorks.pdf Есть хорошая аналогия с банковской ячейкой, которая позволяет быстро понять концепцию.

Личность – это любое подмножество атрибутов индивидуума, которое однозначно характеризует это индивидуально в течение любой набор лиц. http://dud.inf.tu-dresden.de/literatur/Anon_Terminology_v0.18.pdf

Часто, когда вы проходите процесс аутентификации, вы или устройство (которое действует от вашего имени) часто предоставляет псевдоним (идентификатор, но не обязательно личность).

Примеры таких псевдонимов:

- Имя пользователя . Например, «abc123». Он однозначно идентифицирует строку в базе данных, в которой хранится соответствующий пароль. Тем не менее, нет необходимости предоставлять какую-либо информацию о вашей личности.

- Открытый ключ пары асимметричных ключей.

- …

Существует четыре объекта:

- Идентификатор пользователя (например, «Г-н … проживающий в … дата рождения …»)

- Псевдоним пользователя («abc123»)

- Механизм аутентификации (например, протокол ответа на запрос)

- Механизм авторизации (например, если аутентификация прошла успешно, то открыть двери автомобиля)

Для некоторых приложений требуется 2, 3 и 4. В случае с брелоком для автомобиля пользователь здесь — ваш брелок. На самом деле никакой связи между вами и вашим брелоком в данном случае нет. Чтобы сделать ссылку, несколько токенов. например, поддерживает аутентификацию на основе PIN-кода (который должен быть известен только вам). Токен будет аутентифицировать себя в автомобиле только в том случае, если вы аутентифицируете себя на токене.

Токен будет аутентифицировать себя в автомобиле только в том случае, если вы аутентифицируете себя на токене.

Некоторые приложения требуют 2, 3, 4 и дают вам возможность добавить информацию о вашей личности, если вы хотите (например, stackexchange).

Некоторым приложениям требуются все 1, 2, 3 и 4. Прежде чем отказать пользователю, они проверяют личность и связывают ее с вашим псевдонимом (например, банковское приложение).

Псевдоним (ID) может быть предоставлен пользователем явно (например, путем ввода имени пользователя) или процессом идентификации на стороне сервера (например, пользователь предоставляет отпечаток пальца, но не имеет идентификатора, приложение просматривает базу данных всех отпечатков пальцев) и идентифицирует запись с отпечатком, который подходит лучше всего, и совпадение выше, чем X%). В последнем случае ваш псевдоним (ID) является неявным и может быть, например, номером строки базы данных, в которой хранится соответствующий отпечаток пальца.

Брелоки, как вы выразились, являются опознавательными, просто их примитивная форма.

Возьмем, к примеру, простой ключ. Взяв этот ключ (ваше имя пользователя/пароль) и поместив его в замок (интерфейс входа), пользователь подтверждает, что он, владелец, имеет аутентификацию для обхода блокировки.

Ключ действует как форма идентификации очень низкого уровня. Владение ключом означает, что вы являетесь действительным пользователем замка.

Аналогично работает брелок/смарт-карта. Вы имеете право владеть таким брелоком/смарт-картой (пользователь), а брелок/смарт-карта имеет достаточную функцию, позволяющую вам получить доступ к области.

Надеюсь, это помогло.

Взглянув на это с точки зрения доверия:

В корпоративной среде ваша комбинация имени пользователя и пароля была выдана вам уполномоченным сотрудником или администратором, который лично идентифицировал вас и предоставил вам секретный ключ (пароль). Это то, что вы знаете (один из трех факторов аутентификации, как указано в других ответах), и это дает вам доступ к определенным частям корпоративной сети, как это определено вашими разрешениями (вашими авторизациями), хранящимися на сервере LDAP в сети.

В той же среде тот же уполномоченный сотрудник или администратор выполняет тот же процесс идентификации, чтобы выдать вам карту для доступа к частям здания. В большинстве систем это будет где-то связано с вашей личностью на контрольной подаче. Карта — это то, что у вас есть (еще один из трех факторов аутентификации). При использовании этой карты для открытия двери считыватель свяжется с управляющим сервером, чтобы решить, пускать ли вас в эту конкретную дверь (авторизация).

Оба типа учетных данных имеют свои недостатки. Карту могут украсть. Пароль может быть обнаружен кем-то другим либо с помощью грубой силы, либо потому, что владелец пароля где-то записал его.

Обратите внимание, что для безопасных зон предприятия большинство организаций используют второй фактор аутентификации в дополнение к карте — либо пароль, либо биометрические данные, такие как сканер радужной оболочки глаза.

Существуют принципиальные различия между аутентификацией и идентификацией. Если логин идентифицирует вас, потому что он уникален, то же самое касается смарт-карты или брелока, поскольку он был предоставлен вам и только вам.

Если логин идентифицирует вас, потому что он уникален, то же самое касается смарт-карты или брелока, поскольку он был предоставлен вам и только вам.

Существуют разные методы аутентификации:

- Что вы знаете (логин/пароль)

- Что у вас есть ( Смарт-карта/брелок )

- Кто вы (биометрические данные, сканер отпечатков пальцев, сканер глаз)

Использование только «wyk» или «whh» определенно не подтверждает вашу личность, поэтому в безопасной среде обычно используется двухфакторная аутентификация (два из трех методов, упомянутых выше).

Чтобы ответить на ваш вопрос, смарт-карта или брелок могут идентифицировать вас (они принадлежат вам и, как правило, связаны с определенной учетной записью/идентификатором), но их основная цель — служить методом аутентификации. Если он украден (и о нем не сообщили), он все равно может аутентифицироваться (то же самое происходит с украденным логином)

Большинство корпоративных FOB связываются с локальным сервером, где имена соотносятся с FOB с соответствующим доступом. Очевидно, что существует журнал аудита, и он часто отправляется на сервер совокупного/системного журнала. Ваш FOB однозначно идентифицирует вас, это предположение основано на том, что вы действительно используете карту. Традиционные FOB имеют много проблем, закрытый ключ популярного поставщика известен, для создания копий используется клонирование (не грубая сила), часто вы можете использовать свой FOB в другой корпорации, использующей того же поставщика, и т. д. Обычно не существует механизма оспаривания для подтвердить свою личность.

Очевидно, что существует журнал аудита, и он часто отправляется на сервер совокупного/системного журнала. Ваш FOB однозначно идентифицирует вас, это предположение основано на том, что вы действительно используете карту. Традиционные FOB имеют много проблем, закрытый ключ популярного поставщика известен, для создания копий используется клонирование (не грубая сила), часто вы можете использовать свой FOB в другой корпорации, использующей того же поставщика, и т. д. Обычно не существует механизма оспаривания для подтвердить свою личность.

Это потому, что не происходит идентификации. По крайней мере, между брелоком и считывателем.

99% брелоков, с которыми вы будете сталкиваться изо дня в день, глупы: они представляют собой (упрощенно) чип и катушку, которые несут пару цифр — как правило, идентификатор карты и, возможно, идентификатор объекта (который часто раз не используется).

Когда брелок приближается к считывателю, считыватель излучает радиоволны на небольшом расстоянии. Это заряжает катушку в вашем брелоке, и брелок возвращает закодированный сигнал этой личности. Считыватель обычно подключается к базе данных, которая проверяет, активированы ли учетные данные в системе, и, если это так, отправляет сигнал разблокировки механизму блокировки (обычно соленоиду, который либо активен (магнитные замки), либо пассивен (физические замки). , отключив или включив соответственно отпирание двери.

Это заряжает катушку в вашем брелоке, и брелок возвращает закодированный сигнал этой личности. Считыватель обычно подключается к базе данных, которая проверяет, активированы ли учетные данные в системе, и, если это так, отправляет сигнал разблокировки механизму блокировки (обычно соленоиду, который либо активен (магнитные замки), либо пассивен (физические замки). , отключив или включив соответственно отпирание двери.

Итак, что система должна знать о вас? Ничего. Нужно только знать, что сам брелок авторизован. Это само по себе является формой безопасности, поскольку, подобно физическому ключу, если он потерян, он может идентифицировать коды, но не будет идентифицировать объект, к которому он предоставляет доступ.

2Понимание систем контроля доступа: RFID против NFC

Системы контроля доступа дают владельцам бизнеса и менеджерам возможность контролировать, к каким областям могут получить доступ сотрудники и другие люди, в зависимости от учетных данных каждого человека. Точно так же, как существует множество различных брендов и типов систем контроля доступа, существуют также разные способы взаимодействия этих систем для предоставления доступа.

Точно так же, как существует множество различных брендов и типов систем контроля доступа, существуют также разные способы взаимодействия этих систем для предоставления доступа.

Для небиометрических систем контроля доступа двери отпираются с помощью технологии радиочастотной идентификации (RFID) или технологии связи ближнего поля (NFC). Для стороннего наблюдателя они неотличимы друг от друга: вы держите карту, брелок или предмет со встроенной в него меткой RFID или NFC рядом с датчиком, который считывает метку и определяет, имеете ли вы право на вход или нет.

Однако между этими двумя вариантами есть различия. RFID — более старая технология, которая до сих пор широко используется в системах контроля доступа. NFC — это усовершенствованная версия RFID, популярность которой растет благодаря улучшениям функций безопасности.

RFID — это беспроводная технология, которая передает данные между устройствами в одном направлении.

Системы контроля доступа состоят из 4 элементов: метки, считывателя меток, панели управления доступом и замка.

Как это работает? Системы контроля доступа на основе RFID поставляются с физическими ключами-картами или брелками. Они широко известны как теги, и каждый тег имеет уникальную идентификацию. Менеджер системы может настроить параметры доступа для каждого тега, а затем назначить их сотрудникам и посетителям.

Данные для каждой метки хранятся в самой метке — хитрость заключается в передаче этих данных из метки в считыватель меток, где вступает в действие RFID.

Допустим, вы работаете в розничном магазине. Вам была назначена ключ-карта, когда вы только начали работать. Эта карта дает вам доступ к задней кладовой. Когда вы хотите войти в эту комнату, вы подносите свою карту к считывающему устройству на двери, и через несколько секунд она разблокируется. Успех!

То, что занимает всего несколько секунд, на самом деле является сложным процессом. Когда человек прикладывает свою метку к считывателю меток, считыватель меток излучает радиоволну. Эта радиоволна заряжает метку, обеспечивая питание, необходимое метке для работы. После включения метка передает строку уникальных идентифицирующих данных — зашифрованный код ключа — на устройство считывания метки. Считыватель меток расшифровывает данные, а затем отправляет код ключа на панель управления доступом. Затем панель управления доступом открывает дверь, если код совпадает с кодом, уже сохраненным в системе. Если они не совпадают, дверь остается запертой.

После включения метка передает строку уникальных идентифицирующих данных — зашифрованный код ключа — на устройство считывания метки. Считыватель меток расшифровывает данные, а затем отправляет код ключа на панель управления доступом. Затем панель управления доступом открывает дверь, если код совпадает с кодом, уже сохраненным в системе. Если они не совпадают, дверь остается запертой.

Системы RFID взаимодействуют в в одном направлении : данные передаются от метки к считывателю меток, а затем к панели управления доступом.

Есть ли недостатки? Технология RFID существует уже несколько десятилетий, но это не означает, что она идеальна. Поскольку RFID существует так долго, мы теперь хорошо знаем о ее ограничениях и потенциальных уязвимостях.

Системы RFID подвержены электромагнитным помехам. Помехи возникают, когда поблизости находятся другие магнитные устройства или несколько меток находятся в одном месте (устройство считывания меток может пытаться считывать несколько меток одновременно, вызывая проблемы). Если кто-то очень хочет, он может намеренно создать помехи, чтобы заглушить считыватель бирок или даже вывести из строя всю систему.

Если кто-то очень хочет, он может намеренно создать помехи, чтобы заглушить считыватель бирок или даже вывести из строя всю систему.

Кто-то также может использовать транспондер для клонирования тегов. Это легко сделать, отчасти потому, что уникальные данные тега никогда не меняются, а считыватель тегов не может отличить копию от оригинала.

Технология копирования RFID-меток проста и недорога. Любой желающий может приобрести копировальные устройства RFID менее чем за 15 долларов в интернет-магазинах. Если у кого-то есть копировальный аппарат и физический доступ к RFID-карте или брелоку, он может скопировать ее за считанные минуты.

NFC — это беспроводная технология, которая передает данные между устройствами в двух направлениях.

Основное различие между RFID и NFC заключается в том, что NFC обеспечивает двустороннюю связь.

Как это работает? NFC передает данные между устройствами с помощью электромагнитных радиоволн. Системы контроля доступа на основе NFC также состоят из меток, считывателя меток и панели управления доступом. Метки NFC включают карты-ключи, брелоки и смартфоны.

Метки NFC включают карты-ключи, брелоки и смартфоны.

Система контроля доступа NFC работает аналогично системе RFID, по крайней мере, в физическом смысле. Поднесите свою метку к считывателю, и, если доступ разрешен, дверь откроется через несколько секунд.

Однако в процессе передачи данных происходит гораздо больше. Это связано с тем, что данные в передаются в двух направлениях . Тег, считыватель тегов и панель управления доступом могут обмениваться данными для проверки подлинности.

Суть здесь в том, что теоретически двунаправленная передача данных делает системы контроля доступа более безопасными. Метки NFC генерируют одноразовые коды использования. Данные, передаваемые от метки к считывателю меток, зашифрованы, как и в системах RFID, но данные также являются случайными и используются только один раз. Это значительно усложняет клонирование тега!

Другое важное преимущество заключается в том, что вы можете использовать смартфоны вместо физических карт или брелоков. Это выводит удобство на новый уровень, а также может сэкономить деньги на стоимости карт и брелоков.

Это выводит удобство на новый уровень, а также может сэкономить деньги на стоимости карт и брелоков.

Есть ли недостатки? Дело в том, что NFC является более безопасной формой контроля доступа. Он был разработан для улучшения RFID, и на данный момент он сделал именно это.

Возможно, единственным реальным недостатком является то, что NFC новее, поэтому он не так широко распространен и протестирован. Это также может быть немного дороже. RFID проверена и верна, несмотря на известные недостатки. Индустрия безопасности быстро внедряет NFC, чему способствует тот факт, что многие существующие системы RFID совместимы с NFC.

Что лучше для контроля доступа, RFID или NFC? Нет ни одного правильного ответа.

Системы контроля доступа на основе RFID и NFC обеспечивают один и тот же тип безопасности, но по-разному. Если вы хотите узнать, какая платформа лучше всего подходит для вашего бизнеса, это зависит от ваших конкретных потребностей. NFC в некоторых отношениях более безопасен, но может быть и дороже.