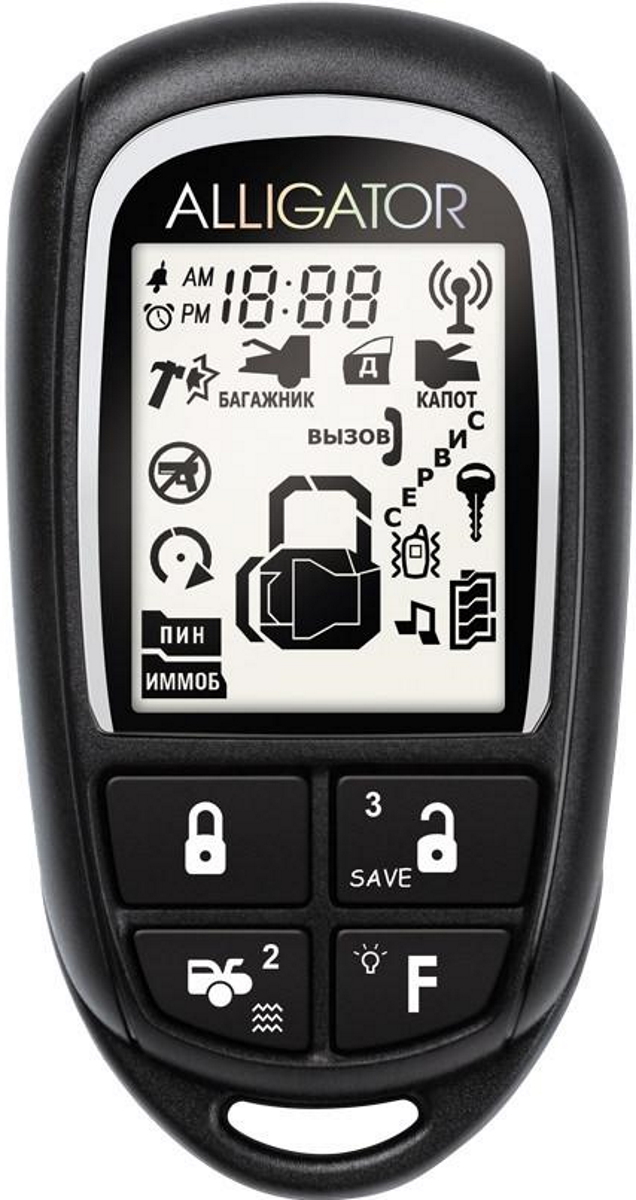

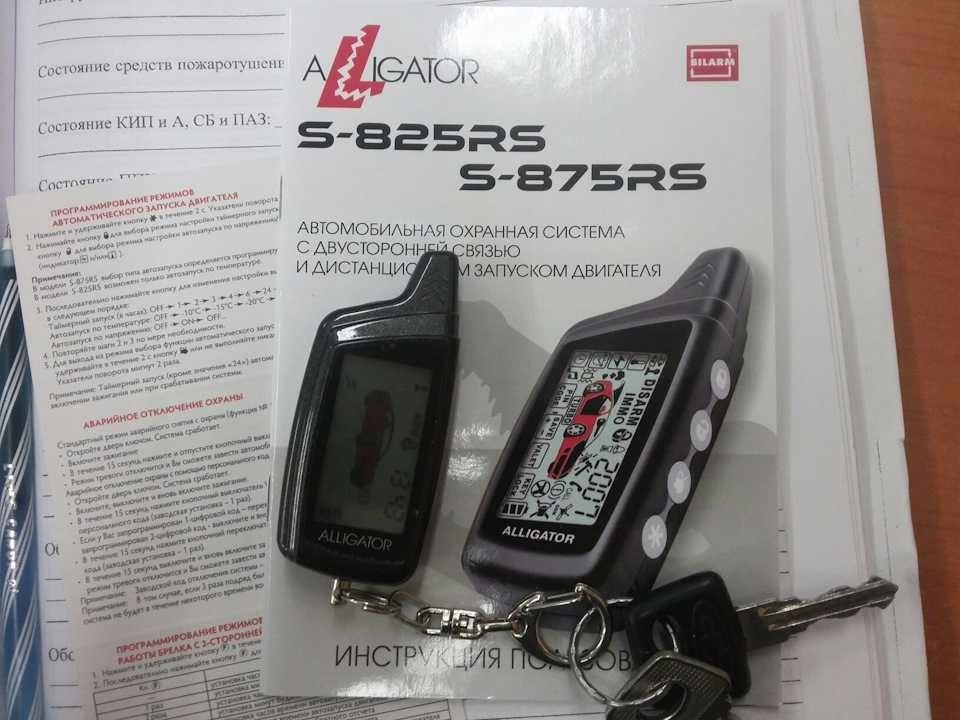

Сигнализация Alligator S-875RS (ЖК-дисплей с обратной связью, автозапуск) (Тайвань)

Технические характеристики Alligator S-875RS Стандартные функции системы • Один 5-кнопочный программируемый передатчик с двусторонней связью и ЖК-дисплеем • Один 4-кнопочный программируемый брелок-передатчик • Радиус действия в режиме управления до 1000 м* • Радиус действия в режиме оповещения до 2000 м* • Функция звукового или вибрационного оповещения передатчиком с двусторонней связью • Часы, будильник, таймер обратного отсчета в передатчике с двусторонней связью • Усовершенствованный динамический код с защитой от сканирования и перехвата • Дистанционный запуск двигателя автомобиля • Усовершенствованный режим Anti-HiJack (AVR™) • 6-тональная сирена • Программируемый 1- или 2-цифровой персональный код отключения системы • Яркий синий светодиодный индикатор • Блокировка стартера встроенным нормально разомкнутым реле • Выход для дополнительной блокировки двигателя • Возможность подключения двух дополнительных блокировок двигателя • Раздельное управление правыми/левыми указателями поворота с помощью встроенного реле • Дистанционное управление замками дверей с помощью встроенных реле • 2-уровневый датчик удара с разъемным соединением • Разъем для подключения дополнительного 2-уровневого датчика • Постановка на охрану без помощи передатчика • Постановка системы в режим охраны с раздельным отключением зон датчиков • Сервисный режим Valet / Дистанционный режим Valet / Предупреждение о включенном режиме Valet • Бесшумная постановка и снятие системы с охраны • Возможность дистанционного включения «бесшумного» режима охраны • Усовершенствованный дистанционный режим «Паника» • Силовой выход 2-го канала для управления замком багажника или дополнительными устройствами • Выход 3-го канала для управления дополнительными устройствами • Возможность управления закрыванием окон автомобиля с помощью встроенного реле • Возможность управления внутрисалонным освещением с помощью встроенного реле • Возможность отпирания первоначально только двери водителя (функция отпирания дверей в 2 этапа) с помощью встроенного реле • Возможность реализации функции центрального замка • 7 независимых зон охраны • Входы отрицательного и положительного триггеров дверей • Входы отрицательных триггеров капота и багажника • Предупреждение о разряде батарейки брелка-передатчика • Память на 2 последних срабатывания системы с указанием зоны/триггера • Обход неисправной зоны при постановке на охрану с указанием зоны/триггера • Дистанционное измерение температуры в салоне и в моторном отсеке автомобиля, а также напряжения бортовой сети Программируемые функции • Пассивная постановка на охрану с запиранием или без запирания дверей • Автоматическое запирание дверей при включении зажигания или по сигналу тахометра • Автоматическое отпирание дверей при выключении зажигания • Отключение охраны в 2 этапа • Режим пассивной блокировки двигателя • Функция защиты от ложных срабатываний системы FAPC™ • Активное и безопасное глушение двигателя в режиме Anti-HiJack • Задержка включения режима охраны 3, 15, 30 или 45 секунд • Выбираемая длительность импульса управления замками дверей и режимом «Комфорт» • Программируемые режимы работы выхода каналов 2 и 3 системы • Возможность перепрограммирования функций отдельных выходов и входов системы • Восстановление заводских настроек программируемых функций системы Функции системы дистанционного запуска двигателя • Полная совместимость как с автоматической, так и с ручной трансмиссией • Совместимость с бензиновым и дизельным двигателем • Возможность продления времени работы двигателя с помощью передатчика • Функция ShortStop постановка системы на охрану с двигателем, работающим на холостом ходу • Дистанционно включаемая функция автоматического запуска двигателя при низкой температуре с выбором значения температуры • Функция автоматического запуска двигателя при низком уровне заряда аккумулятора • Автоматический запуск системы по таймеру через выбираемые промежутки времени • 2 режима ежедневного запуска • Специальный режим для автомобилей, имеющих двигатели с турбонаддувом • Возможность оперативной диагностики причин автоматического глушения двигателя • Вход управления дистанционным запуском • 2 программируемых выхода для дополнительных устройств

Поиск — Энциклопедия угроз

Ключевое слово: troj_autorun. bgn

bgn

47760 Общий поиск | Показаны результаты : 41 — 60

Предыдущий Далее

Этот троянец заходит через съемные носители. Он может быть удален другими вредоносными программами. Сведения о поступлении Этот троянец распространяется через съемные носители. Он может быть удален другими вредоносными программами. Распространение указанного .INF

Это обнаружение Trend Micro вредоносных файлов AUTORUN.INF, которые используются другой вредоносной программой для автоматического запуска своего компонента при доступе к зараженному диску. Этот троянец поставляется как

Этот троянец поставляется как компонент, связанный с пакетами вредоносных/нежелательных программ. Сведения о поступлении Этот троянец поставляется в виде компонента, связанного с пакетами вредоносных/нежелательных программ. Распространение Указанный файл .INF

Это обнаружение Trend Micro вредоносных файлов AUTORUN. INF, которые используются другой вредоносной программой для автоматического выполнения ее компонента при доступе к зараженному диску. Этот троянец приходит как

INF, которые используются другой вредоносной программой для автоматического выполнения ее компонента при доступе к зараженному диску. Этот троянец приходит как

ПРИМЕЧАНИЯ. Это обнаружение Trend Micro для файлов компонентов AUTORUN.INF, удаленных вариантами WORM_AUTORUN. Эти файлы обычно помещаются на физические и съемные диски вместе с копией червя

. Этот червь попадает в систему в виде файла, удаленного другим вредоносным ПО, или в виде файла, неосознанно загружаемого пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот червь попадает в систему в виде файла

Установка Этот троянец добавляет следующие папки: %Windows%\PCHEALTH\AutoClean (Примечание: %Windows% — это папка Windows, обычно это C:\Windows или C:\ WINNT.) Он добавляет следующие процессы:

Этот троянец попадает в систему в виде файла, сброшенного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот троянец попадает в систему как

\Selteco\Alligator Flash Designer 7 %Program Files%\Selteco\Alligator Flash Designer 7\ autorun %Program Files%\Selteco\Alligator Flash Designer 7\cliparts %Program Files %\Selteco\Alligator Flash Designer 7

Этот троянец попадает в систему в виде файла, сброшенного другим вредоносным ПО, или в виде файла, неосознанно загружаемого пользователем при посещении вредоносных сайтов.

Этот червь попадает в систему в виде файла, сброшенного другими вредоносными программами, или в виде файла, неосознанно загружаемого пользователями при посещении вредоносных сайтов. Он сбрасывает файл AUTORUN.INF для автоматического запуска

Этот троянец попадает в систему в виде файла, сброшенного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот троянец попадает в систему как

Этот троянец попадает в систему, подключая зараженные съемные диски к системе. Он может быть удален другими вредоносными программами. Сведения о поступлении Этот троянец появляется при подключении зараженных съемных дисков к системе.

Этот троянец может быть сброшен другими вредоносными программами. Сведения о поступлении Этот троянец может быть сброшен следующим вредоносным ПО: WORM_GAMETHI.GGN Распространение Указанный файл .INF содержит следующие строки:

Этот троянец попадает в систему в виде файла, сброшенного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями, когда посещение вредоносных сайтов. Он сбрасывает файл AUTORUN.INF для автоматического запуска.

Он сбрасывает файл AUTORUN.INF для автоматического запуска.

Этот червь попадает в систему в виде файла, сброшенного другими вредоносными программами, или в виде файла, неосознанно загружаемого пользователями при посещении вредоносных сайтов. Он сбрасывает файл AUTORUN.INF для автоматического выполнения

Этот червь заходит на веб-сайты для загрузки файлов, обнаруженных Trend Micro как: TROJ_FAKEAV.SM8 TROJ_RIMECUD.DL WORM_RIMECUD.SMC Этот червь попадает на съемные носители. Он сбрасывает файл AUTORUN.INF на адрес

Этот троянец попадает в систему в виде файла, сброшенного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот троянец попадает в систему как

Этот троянец попадает в систему как файл, сброшенный другим вредоносным ПО, или как файл, неосознанно загружаемый пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот троянец попадает в систему как

Этот троянец попадает в систему в виде файла, сброшенного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Он отключает диспетчер задач, редактор реестра и папку

Он отключает диспетчер задач, редактор реестра и папку

Поиск — Энциклопедия угроз — Trend Micro USA

Ключевое слово: vbs_autorun.bip

6819 Общий поиск | Показаны результаты: 1 — 20

Далее

\Selteco\Alligator Flash Designer 7 %Program Files%\Selteco\Alligator Flash Designer 7\ autorun %Program Files%\Selteco\Alligator Flash Designer 7\cliparts %Program Files%\Selteco\Alligator Flash Designer 7

Эта программа-вымогатель попадает в систему в виде файла, удаленного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Он удаляет себя после выполнения. Он шифрует файлы

Эта программа-вымогатель попадает в систему в виде файла, удаленного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Он шифрует файлы с определенными расширениями файлов. Это

Он шифрует файлы с определенными расширениями файлов. Это

Эта программа-вымогатель попадает в систему в виде файла, удаленного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Он шифрует файлы с определенными расширениями файлов.

Эта программа-вымогатель попадает в систему в виде файла, удаленного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Он шифрует файлы с определенными расширениями файлов. It

Эта программа-вымогатель попадает в систему в виде файла, удаленного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Он способен шифровать файлы в затронутых

all ams anc apk aps ari arj array art asa asc asd asf asm asp asx atw au avi avr backup bak bas bat bdf bgl bhd bi bif bik bin bip bk bkf bks bmp book brdf brx bsp btm bud bw bwv c cab cad cal cap cc

и 10 (64-разрядная версия). Он добавляет следующие мьютексы, чтобы гарантировать, что только одна из его копий запускается в любой момент времени: bip Другие модификации системы Этот вымогатель добавляет следующие записи реестра:

Он добавляет следующие мьютексы, чтобы гарантировать, что только одна из его копий запускается в любой момент времени: bip Другие модификации системы Этот вымогатель добавляет следующие записи реестра:

Этот червь попадает в систему в виде файла, сброшенного другими вредоносными программами, или в виде файла, неосознанно загружаемого пользователями при посещении вредоносных сайтов. Он удаляет себя после выполнения. Сведения о прибытии Это

Этот червь попадает в систему в виде файла, сброшенного другими вредоносными программами, или в виде файла, неосознанно загружаемого пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот червь попадает в систему в виде файла

Этот червь попадает в систему в виде файла, удаленного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот червь попадает в систему в виде файла

Этот червь попадает в систему в виде файла, удаленного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот червь попадает в систему в виде файла

Сведения о поступлении Этот червь попадает в систему в виде файла

Этот троянец попадает в систему в виде файла, сброшенного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Сведения о поступлении Этот троянец попадает в систему как зараженная система

. Указанный файл .INF содержит следующие строки: [AutoRun] Shellexecute=WScript.exe {случайные числа}.vbs » AutoRun » shell\open={случайные символы} shell\open\command=WScript.exe {random

Удаляет файлы, связанные с другими вредоносными программами. Он создан для работы в качестве антивирусного сценария, который удаляет подозрительные файлы и восстанавливает часто изменяемые записи реестра вредоносных программ. это

Этот червь попадает в систему в виде файла, сброшенного другим вредоносным ПО, или в виде файла, неосознанно загруженного пользователями при посещении вредоносных сайтов. Однако на момент написания этой статьи указанными сайтами были

.